M3X Hacking - 📱¿Qué es koroni?📱 koroni es una herramienta que captura la ubicación exacta de un dispositivo a través de un enlace, el cual lo puedes personalizar con un título, una

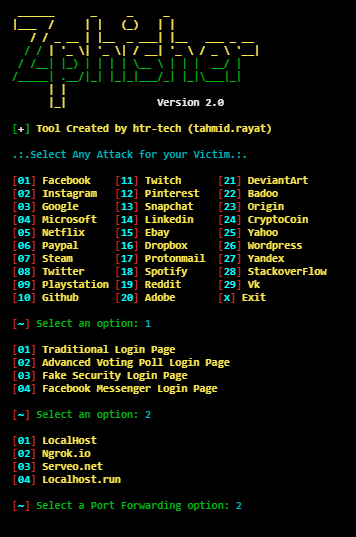

4.2. GUIA TERMUX: ANDROID PHISHING: Hacking de Redes Sociales. (GUIA DE PENTESTING SOLOMONGO™ | Manual de Auditoría de Seguridad Informática ( hacking ético).) : CEH, solomongo: Amazon.es: Libros

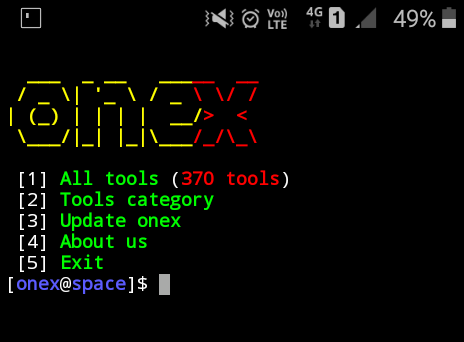

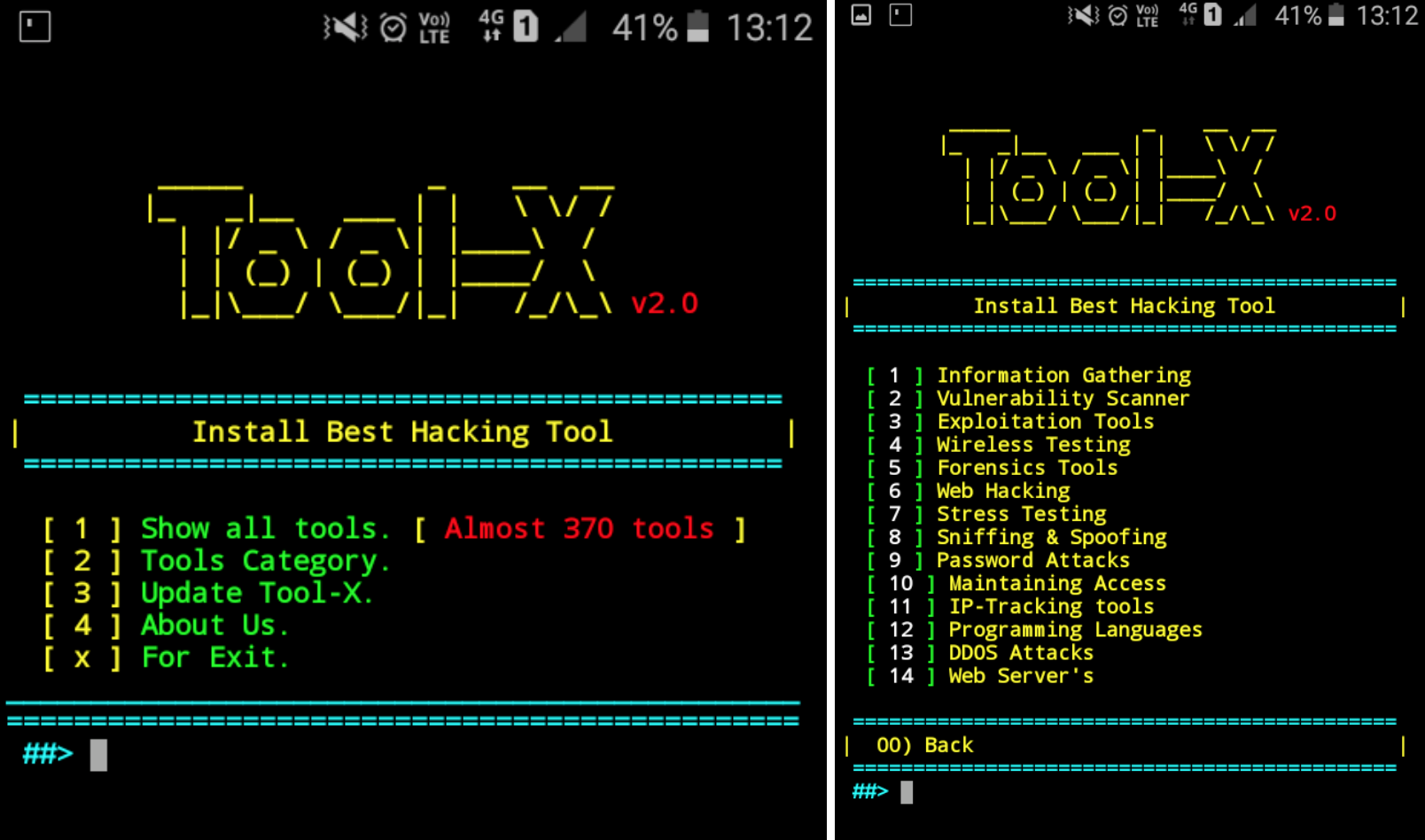

Free Online Course: Termux. Hacking Ético y Pentesting desde nuestro Celular. from Udemy | Class Central

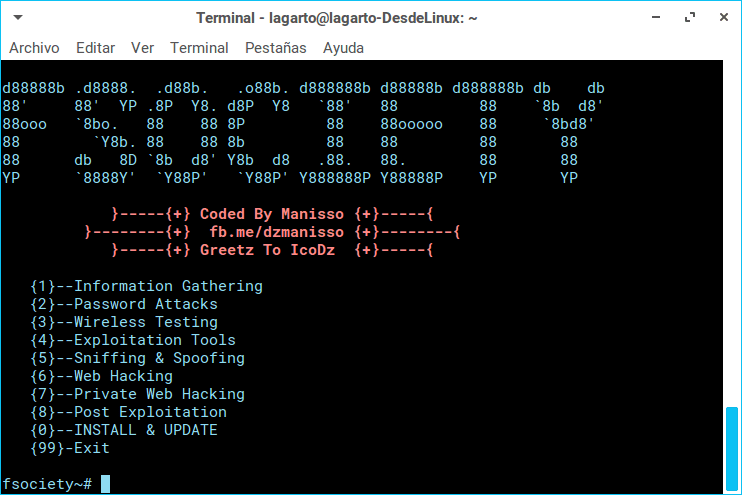

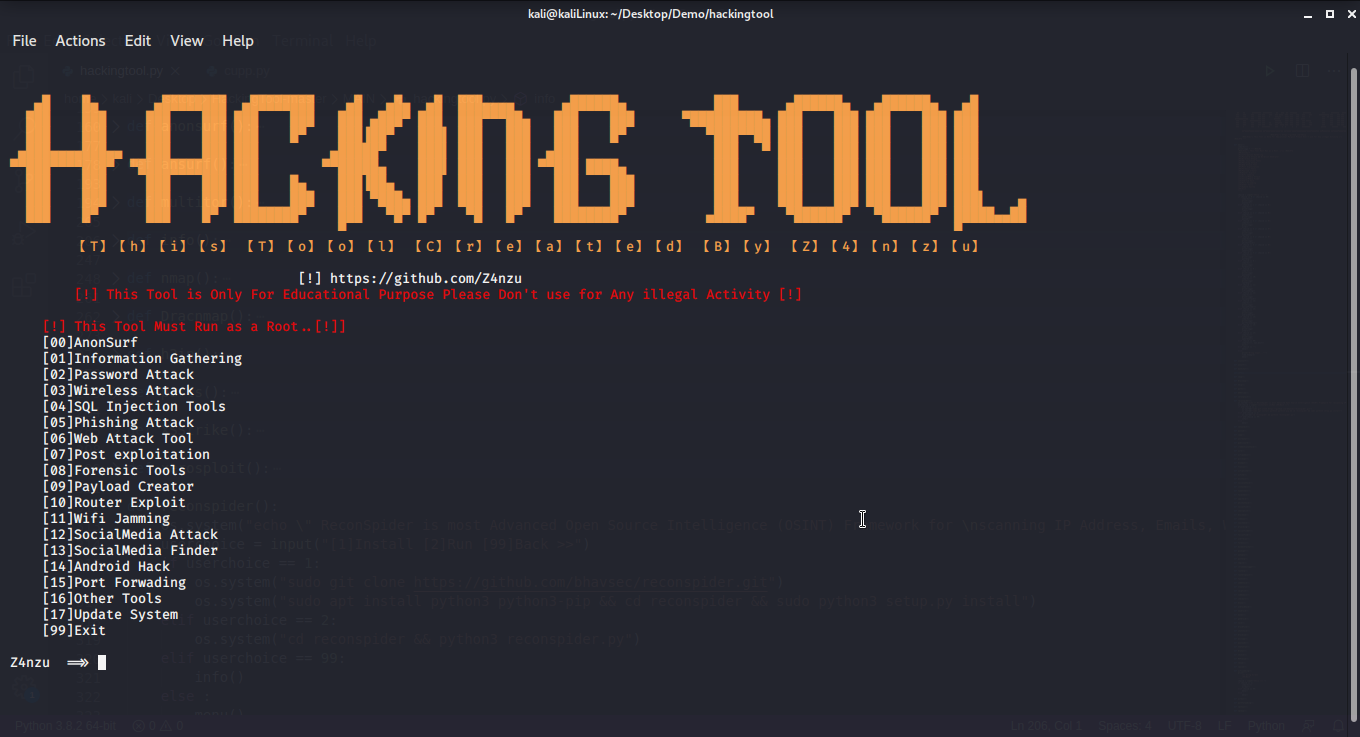

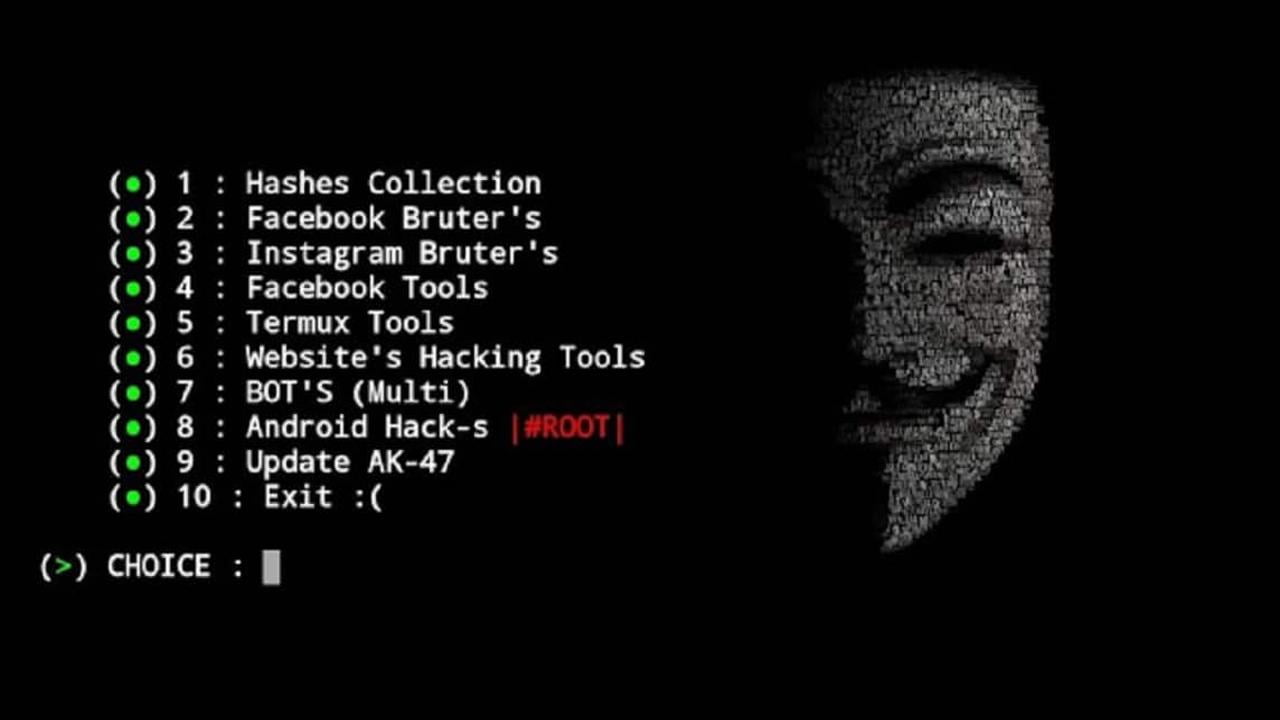

GitHub - Scorpio28-Oficial/Hacking-Lab: Esta es una herramienta creada en bash la cual contiene la mayoria de paquetes basicos de termux ademas de un tool de una gran cantidad de herramientas hacking (estare

4.2. GUIA TERMUX: ANDROID PHISHING: Hacking de Redes Sociales. (GUIA DE PENTESTING SOLOMONGO™ | Manual de Auditoría de Seguridad Informática ( hacking ético).) : CEH, solomongo: Amazon.es: Libros